En el artículo anterior indicamos cómo podíamos determinar si el correo electrónico que recibimos es de un origen falso.

En este artículo vamos a definir qué podemos hacer para evitar que nos suplanten nuestra identidad gracias a los protocolos de autentificación de correo electrónico SPF, DKIM y DMARC.

¿Por qué deberías utilizar los protocolos SPF, DKIM y DMARC?

Cualquiera que sepa uno un poco de programación puede crearse una herramienta para enviar masivamente correo desde la dirección que quiera, sin ser ésta suya; para evitar que estos phishers se hagan pasar por ti utilizando el mismo nombre de dominio, existen soluciones. Aquí es donde entran en juego los protocolos de autenticación SPF, DKIM y DMARC. Estos son los principales protocolos para verificar la identidad de los remitentes. Esta es una de las formas más efectivas de evitar que los phishers y otros estafadores se hagan pasar por un remitente legítimo cuya identidad podrían suplantar utilizando el mismo nombre de dominio.

Para qué sirven los protocolos de autenticación de correo electrónico SPF, DKIM y DMARC

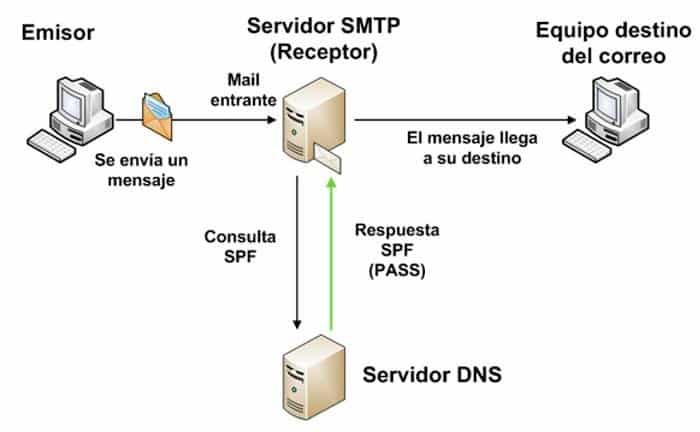

- El SPF se encarga de identificar el correo ya no solo por quien dice ser (pepito@soyreal.com), sino por la IP desde dónde se envía y por medio de los registros del DNS, que deben coincidir con los servidores de correo SMTP autorizados a realizar ese envío.

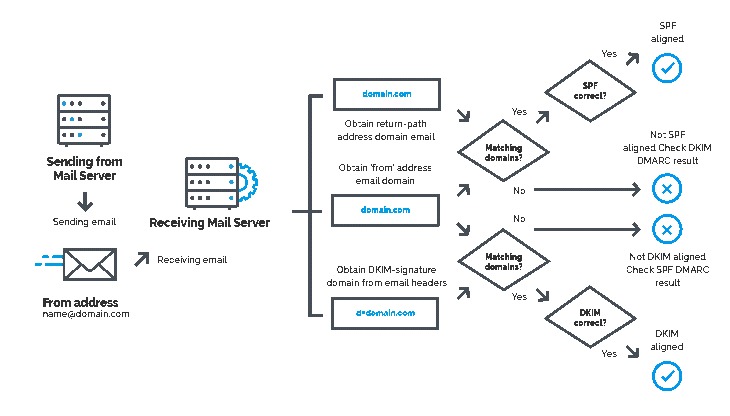

- El DKIM se encarga de asociar un nombre de dominio a un mensaje, lo que nos permite responsabilizar del envío a una persona u organización.

- Por último, DMARC (que más que un protocolo es una política) indica que los correos electrónicos enviados desde ese dominio están protegidos por SPF y/o DKIM, dando a las herramientas de correo una serie de instrucciones en caso de que alguno de ellos no sea validado (por ejemplo, que se marque como Spam).

Ventajas de los protocolos de seguridad de correo electrónico SPF, DKIM y DMARC

Ventajas de los protocolos de seguridad de correo electrónico SPF, DKIM y DMARC

Teniendo estos tres elementos bien configurados estamos ofreciendo al receptor la capacidad de discernir si en efecto un correo que le llega a la bandeja de entrada es o no legítimo.

Hay que tener presente que aunque configuremos el SPF, el DKIM y la política DMARC de nuestro correo correctamente, todavía dependemos de un cuarto elemento que es ajeno a nuestro control: la herramienta de correo utilizada por el receptor; si éste no tiene un mínimo servicio de antispam contratado, el receptor no verificará la identidad y aunque vaya marcado como que es un correo falso el receptor lo identificará como verdadero.

Desde LISOT Informática Empresarial en Barcelona configuramos los filtros de verificación para los sistemas informáticos de nuestros clientes.