Sólo existen dos tipos de compañías, las que han sido atacadas y las que lo serán. Siempre va a existir un vector de ataque sobre el que poder acceder a nuestro sistema informático.

Tal como indicamos en el artículo anterior sobre seguridad informática, vamos a explicar los principales tipos de ataques informáticos que podemos recibir:

- Advanced Persistent Threats – Amenazas persistentes avanzadas

- Botnets o redes zombies

- DoS – Distributed Denial of Service – Denegación de servicio distribuído

- Malware o software malicioso

- Ataques WEB

- Session Hijacking o Robos de sesión

- Poisoning o Envenenamiento DNS

Advanced Persistent Threats – APT – Amenazas persistentes avanzadas:

Los ataques avanzados persistentes se dirigen a un gobierno u organización concreta, con el ánimo de extraer cierta información (espionaje industrial o desestabilizar un país)

Están realizados por ciberdelincuentes organizados en mafias que actúan sobre objetivos muy concretos.

Estudian el objetivo de manera intensa, localizan un vector de ataque y después diseñan un malware específico para esa acción.

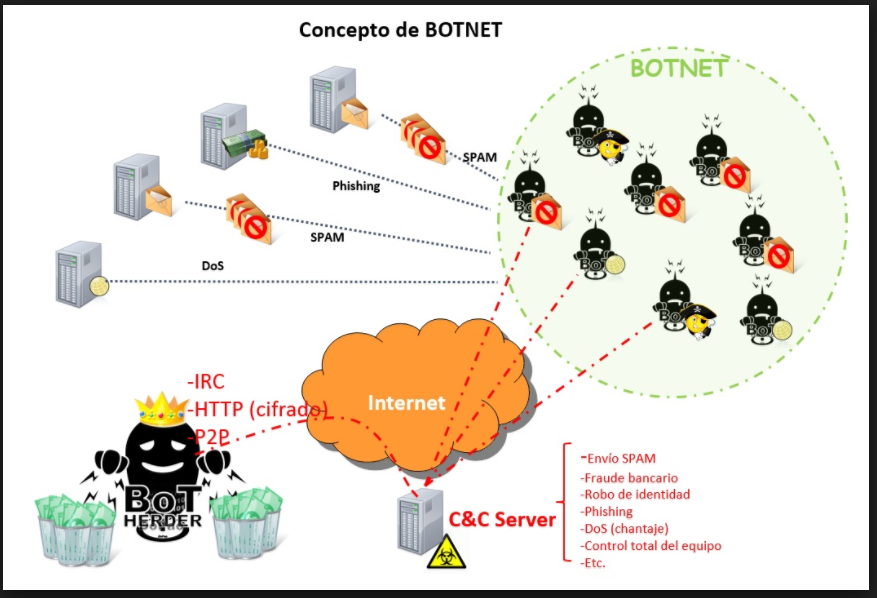

Botnets o redes zombies:

Un bot es un software malicioso que infecta una máquina y permite controlarla de manera remota.

Si conseguimos infectar muchas máquinas a la vez y las controlamos todas de forma simultánea, disponemos de una red de ataque de una fuerza enorme.

A través de esta red de zombies (botnet) podemos lanzar diferentes tipos de ataques masivos, como envíos de correos (spam), denegaciones de servicio o robo de datos.

DoS – Distributed Denial of Service – Denegación de servicio distribuído:

A través de una botnet podemos crear una ataque tan simple como lanzar el comando “ping” a una página web desde todas las máquinas infectadas de forma simultánea para dejar sin servicio a esa página web.

Normalmente estas infecciones se realizan sin conocimiento del usuario, pero hoy en día organizaciones como Anonymous han creado programas que sus simpatizantes tienen instalados en sus equipos para que sean utilizados por éstos para realizar los ataques que consideren oportunos.

Malware:

Para introducir, decir que, como su nombre indica, es un software con un propósito malicioso. Existen multitud de tipos y variantes: virus, gusanos, troyanos, rootkits, spyware, keyloggers, …

Hablaremos de forma específica en el siguiente artículo.

Ataques WEB:

Ataques dirigidos a una página web en concreto, con objeto de tomar su control.

Hablaremos de forma específica en siguientes artículos.

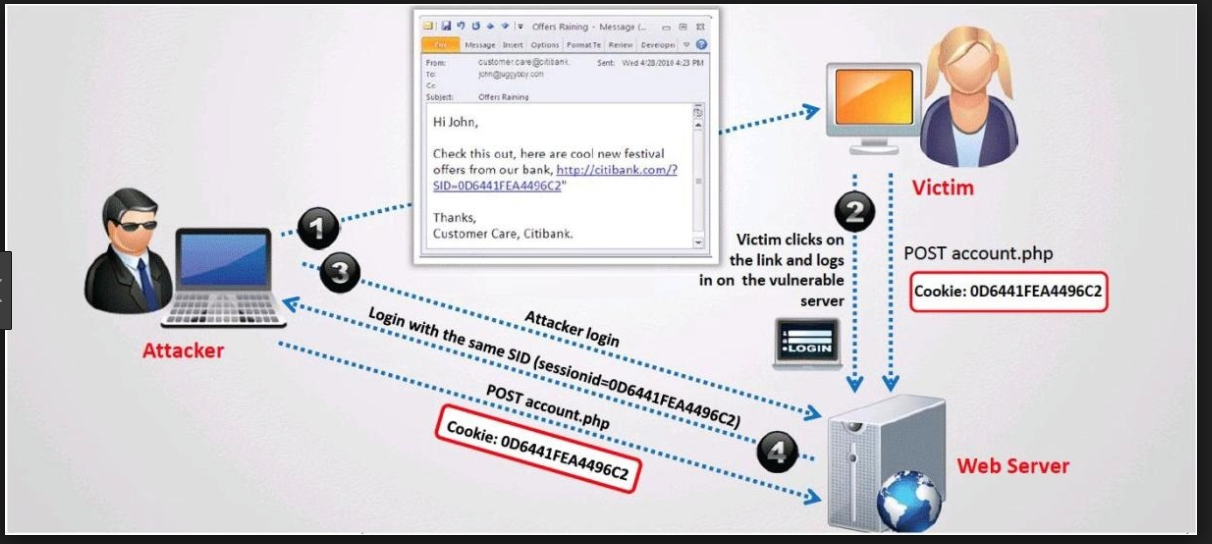

Session Hijacking o Robos de sesión:

Session Hijacking o Robos de sesión:

Trata de robar la sesión de un usuario a través de la red.

El método más habitual es falsear la dirección IP de origen por la IP del atacante, de manera que todos los mensajes que reciba el destinatario no serán del origen correcto sino del suplantador.

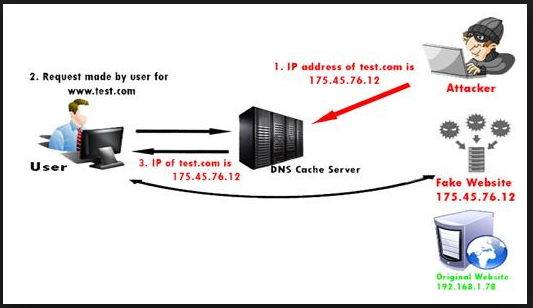

DNS Poisoning o Envenenamiento DNS:

DNS Poisoning o Envenenamiento DNS:

El DNS (Domain Namne Server – Sistema de Nombres de Dominio) permite traducir los nombres en direcciones IP. Las caché de DNS nos permiten guardar en memoria las resoluciones de nombre, de forma que naveguemos de forma más rápida por Internet.

Si conseguimos infectar un caché de DNS y modificar la resolución de nombres de páginas web hacia IPs maliciosas, desde éstas podremos robar la información que deseemos.