Vamos a empezar una serie de artículos referentes a las posibles amenazas de seguridad en la red informática.

Para empezar, unos datos del año 2017 que nos sitúan el marco de Internet:

- Habitantes del mundo: 7.000 millones de personas

- Usuarios de dispositivos móviles: 4.917 millones de personas

- Total de usuarios de Internet: 3.500 millones de personas (el 50% del total de habitantes del planeta)

- Usuarios de redes sociales: 2.879 millones de usuarios

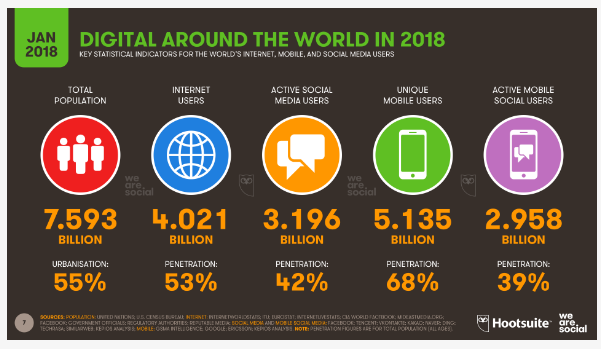

Datos 2018: La utilización y penetración de internet va en aumento.

Fuente: www.wearesocial.sg

Ante esta situación, hemos de ser conscientes de las posibles amenazas que podemos encontrar al utilizar Internet.

Aunque se implementen todo tipo de contramedidas, siempre va a haber un vector de ataque por el que acceder a los sistemas informáticos.

Probablemente hayamos escuchado el término hacker en multitud de noticias y películas, refiriéndose a personas que entran en los sistemas informáticos para robar información o infectarlos.

Inicialmente los hackers no eran personas que entraban en sistemas ajenos, sino que eran expertos programadores que compartían información entre sí. Por eso ahora hemos de diferenciar entre:

- White Hats o hacker de sombrero blanco o hacker ético: son expertos en seguridad informática, especializado en realizar test de intrusión y evaluaciones de seguridad.

- Black Hats o Crackers: son expertos en seguridad informática que entran en los sistemas con fines maliciosos.

- Grey Hats o hackers de sombrero gris: son expertos en seguridad informática que en ocasiones vulneran la ley. Normalmente no atacan malintencionadamente o con intereses personales. Sus motivaciones pueden protestas o desafíos personales.

- Insiders: son personas con un gran conocimiento del sistema de seguridad informática de la empresa que cuando son despedidos o se consideran ofendidos realizan algún tipo de ataque con ánimo de venganza.

Las reglas de juego han cambiado, las aplicaciones que existían en Internet hace unos años eran para pasar el rato, compartir fotos y entretenerse. Actualmente el uso de internet tiene un carácter profesional y empresarial por lo que los ataques a este medio pueden tener compensaciones económicas y aparecen mafias dedicadas a extorsionar y lucrarse de actividades ilícitas.

Estos ataques los podemos agrupar en:

- Advanced Persistent Threats – Amenazas persistentes avanzadas

- Botnets o redes zombies

- DoS – Distributed Denial of Service – Denegación de servicio distribuído

- Malware o software malicioso

- Ataques WEB

- Session Hijacking o Robos de sesión

- DNS Poisoning o Envenenamiento DNS

En artículos posteriores iremos explicando cada uno de estos vectores de ataque que ponen en peligro la seguridad de la red informática.